AWS Security 101: Permisos, Encriptación y Detección de Amenazas Explicados Como Si Tuvieras 5 Años

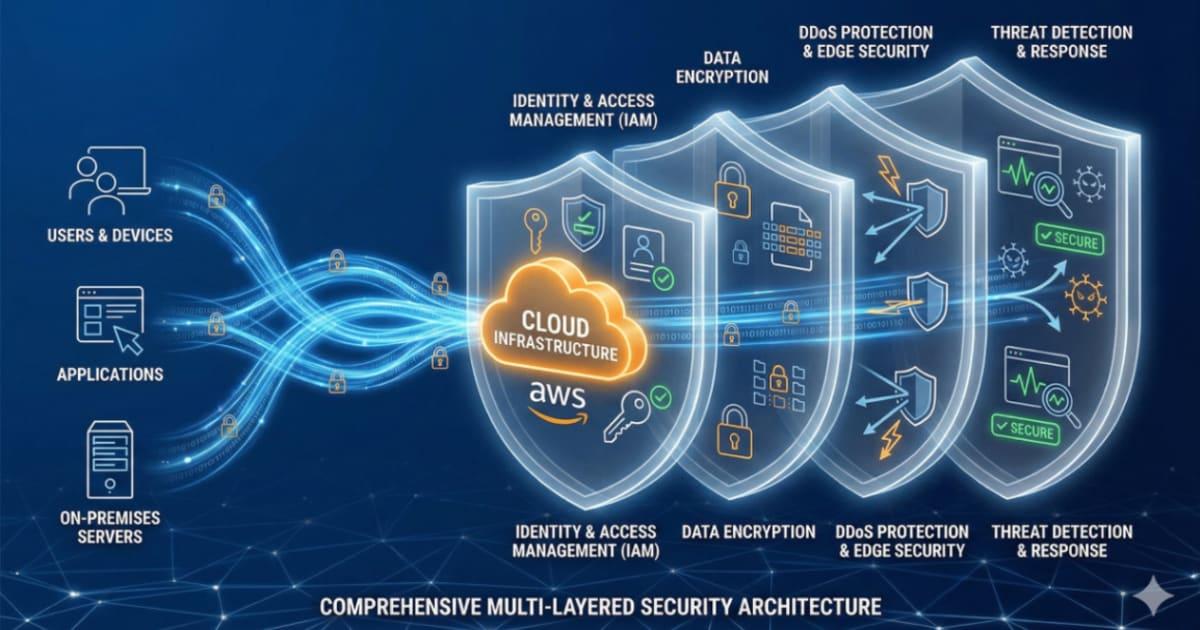

La seguridad en AWS es como tener un sistema de alarma para tu casa digital: necesitas controlar quién entra, qué tocan y detectar intrusos. Esta guía te explica IAM, encriptación, protección contra DDoS y herramientas de detección sin tecnicismos innecesarios.

Control de Acceso y Permisos: Quién Toca Qué en Tu Cuenta AWS

Cuando creas una cuenta de AWS, automáticamente obtienes el usuario root, que es como ser el dueño absoluto de una tienda: puedes hacer literalmente lo que quieras sin restricciones. Puedes lanzar bases de datos, instancias EC2, servicios de machine learning o básicamente destruir todo si se te ocurre. Por eso AWS recomienda que actives autenticación multifactor (MFA) inmediatamente y luego... nunca más uses ese usuario para tareas diarias. Es decir, es como tener las llaves maestras de un edificio: las guardas en un lugar seguro y no las andas usando para abrir la puerta de tu oficina todos los días.

Para el trabajo cotidiano existe AWS Identity and Access Management (IAM), que te permite crear usuarios individuales con exactamente cero permisos por defecto. Sí, leíste bien: CERO. No pueden lanzar una instancia EC2, no pueden crear un bucket S3, nada de nada hasta que tú explícitamente les des permiso. Esto se llama el principio de menor privilegio, que básicamente significa "solo das acceso a lo estrictamente necesario y nada más". Si haz usado alguna vez un sistema de roles en una empresa donde algunos empleados pueden ver nóminas y otros no, es exactamente igual. Los permisos se otorgan mediante políticas IAM, que son documentos JSON describiendo qué llamadas API puede o no puede hacer un usuario.

Para hacer la vida más fácil (porque gestionar permisos usuario por usuario es un dolor de cabeza monumental), puedes organizar usuarios en grupos de IAM. Adjuntas una política al grupo y boom, todos los usuarios heredan esos permisos. Además, IAM incluye roles, que son identidades temporales sin credenciales estáticas como usuario y contraseña. Los roles son especialmente útiles cuando necesitas federar usuarios corporativos a AWS usando IAM Identity Center, permitiendo que tu equipo use sus credenciales corporativas normales para acceder a AWS mediante single sign-on. Básicamente, evitas crear 500 usuarios IAM individuales cuando tienes 500 empleados.

Protección de Datos: Cifrado y Llaves Que Realmente Funcionan

La aplicación de tu cafetería está vendiendo como loca, pero ahora almacena información sensible como números de teléfono y tarjetas de crédito. Lo último que necesitas es que un hacker robe esos datos y arruine la confianza de tus clientes (y posiblemente te meta en problemas legales). La solución es encriptación, que es como un mecanismo de cerradura y llave: solo quien tiene la llave correcta puede abrir el candado y acceder a los datos. Hay dos tipos: encriptación en reposo (cuando los datos están quietos, almacenados) y encriptación en tránsito (cuando se mueven de un lugar a otro).

AWS hace que la encriptación en reposo sea ridículamente fácil. Todos los buckets nuevos de Amazon S3 tienen encriptación configurada por defecto, y todos los objetos que subes se encriptan automáticamente. Los volúmenes y snapshots de Amazon EBS también pueden encriptarse, incluyendo tanto volúmenes de arranque como de datos. Amazon DynamoDB tiene encriptación del lado del servidor habilitada en todas las tablas usando llaves almacenadas en AWS Key Management Service (KMS). KMS te ayuda a crear y gestionar llaves criptográficas que parecen cadenas aleatorias de dígitos, y lo mejor es que esas llaves nunca salen de KMS, así que mantienes control total sobre ellas.

Para la encriptación en tránsito, AWS usa protocolos como SSL/TLS (Transport Layer Security), que es como enviar tus datos en un sobre sellado en lugar de una postal abierta que cualquiera puede leer. Cuando visitas un sitio web y ves el candadito en la barra de direcciones con HTTPS, eso significa que hay un certificado SSL/TLS protegiendo la conexión. AWS Certificate Manager (ACM) centraliza la gestión de estos certificados y puede proteger diversos servicios AWS además de tus recursos on-premises. Básicamente, ACM se encarga del dolor de cabeza de renovar y gestionar certificados para que tú no tengas que hacerlo manualmente.

Protección de Red y Aplicaciones: Escudos Contra el Apocalipsis DDoS

Los ataques DDoS (Distributed Denial of Service) son el equivalente digital de que mil personas llamen simultáneamente a la puerta de tu negocio hasta que colapse y no puedas atender a clientes reales. En un ataque DDoS, un actor malicioso intenta abrumar la capacidad de tu aplicación usando un ejército de "bots zombies" distribuidos por internet. Un ejemplo clásico es el ataque de inundación UDP: el atacante envía solicitudes falsas a servicios públicos como el Servicio Meteorológico Nacional, pero pone TU dirección de retorno. El servicio meteorológico, muy amablemente, inunda tu servidor con megabytes de pronósticos del tiempo que nunca pediste, colapsando tu sistema.

AWS tiene defensas automáticas contra estos ataques. Los Security Groups solo permiten tráfico de solicitudes apropiadas a nivel de red de AWS (no a nivel de instancia EC2individual), así que ataques masivos como inundaciones UDP simplemente rebotan contra la capacidad de toda la región de AWS, no contra tu pobre instancia EC2. Otra estrategia es usar servicios gestionados de AWS: hacer que la puerta de entrada de tu aplicación sea un Elastic Load Balancer en lugar de una instancia EC2 mitiga muchos ataques porque AWS Shield Standard protege automáticamente y sin costo adicional servicios como ELB, CloudFront y Route 53 contra los tipos más comunes de ataques DDoS.

Para protección adicional, puedes combinar Shield con AWS Web Application Firewall (WAF), que filtra tráfico entrante buscando firmas de actores maliciosos usando machine learning para reconocer nuevas amenazas mientras evolucionan. Si necesitas aún más protección, AWS Shield Advanced es un servicio pago que proporciona diagnósticos detallados de ataques y capacidad para detectar y mitigar ataques DDoS sofisticados. Básicamente, AWS te da un arsenal completo para que tu infraestructura no termine siendo víctima de un ejército de bots zombies.

Detección y Respuesta a Incidentes: El CSI de AWS

Prevenir es genial, pero también necesitas detectar y responder rápidamente cuando algo sale mal. A veces los eventos de seguridad ocurren simplemente porque no sabías que existía una vulnerabilidad. Amazon Inspector ejecuta evaluaciones automatizadas de seguridad contra tu infraestructura, verificando desviaciones de mejores prácticas, exposición de instancias EC2 y versiones de software vulnerables. Después de la evaluación, te proporciona una lista de hallazgos de seguridad priorizados por nivel de severidad con descripciones detalladas y recomendaciones de solución.

Amazon GuardDuty va un paso más allá y analiza continuamente metadatos de tu cuenta y actividad de red buscando amenazas. Usa inteligencia de amenazas integrada (como direcciones IP maliciosas conocidas), detección de anomalías y machine learning para identificar amenazas con mayor precisión. Es parecido a tener un guardia de seguridad que nunca duerme monitoreando cámaras 24/7. Cuando GuardDuty detecta algo sospechoso, puedes usar Amazon Detective para descubrir la causa raíz del problema. Detective recopila automáticamente datos de logs de tus recursos AWS y usa machine learning y análisis de grafos para crear visualizaciones interactivas que te ayudan a comprender rápidamente qué demonios pasó.

Finalmente, AWS Security Hub consolida todo en un solo lugar (porque sería ridículo tener que revisar 15 servicios diferentes cada mañana). Security Hub agrega automáticamente hallazgos de seguridad y los organiza en agrupaciones significativas llamadas "insights". Te da una vista completa del estado de seguridad y cumplimiento de tu cuenta AWS en un solo panel, permitiéndote mantener un entorno seguro y conforme sin necesidad de ser un experto en seguridad con 47 monitores como en las películas de hackers.

Resumen de Servicios de Seguridad en AWS

Control de Acceso

- Root User: Usuario principal con permisos ilimitados. Úsalo solo para configuración inicial con MFA activado.

- IAM (Identity and Access Management): Gestiona usuarios, grupos y permisos mediante políticas JSON con principio de menor privilegio.

- IAM Roles: Identidades temporales sin credenciales estáticas para acceso controlado por tiempo limitado.

- IAM Groups: Agrupa usuarios para aplicar permisos colectivamente y simplificar administración.

- IAM Identity Center: Habilita single sign-on para federar usuarios corporativos sin crear cuentas IAM individuales.

Protección de Datos

- Encriptación en Reposo: Protege datos almacenados cuando no están en movimiento (S3, EBS, DynamoDB).

- Encriptación en Tránsito: Protege datos mientras se mueven entre sistemas usando SSL/TLS.

- AWS KMS (Key Management Service): Crea y gestiona llaves criptográficas que nunca salen del servicio.

- AWS Certificate Manager (ACM): Gestiona certificados SSL/TLS para HTTPS sin renovación manual.

Protección de Red y Aplicaciones

- Security Groups: Filtros de red que bloquean tráfico no autorizado a nivel de región AWS.

- AWS Shield Standard: Protección automática contra ataques DDoS comunes sin costo adicional.

- AWS Shield Advanced: Protección DDoS premium con diagnósticos detallados y mitigación sofisticada (servicio pago).

- AWS WAF (Web Application Firewall): Filtra tráfico malicioso usando machine learning y firmas de amenazas.

Detección y Respuesta

- Amazon Inspector: Evaluaciones automatizadas de seguridad para detectar vulnerabilidades y desviaciones de mejores prácticas.

- Amazon GuardDuty: Monitoreo continuo de amenazas usando inteligencia artificial y detección de anomalías.

- Amazon Detective: Investiga la causa raíz de incidentes mediante visualizaciones interactivas y análisis de grafos.

- AWS Security Hub: Consolida hallazgos de seguridad de múltiples servicios en un panel centralizado.

Tags relacionados:

Jesus Eusse

Ingeniero apasionado por la tecnología y desarrollo personal

También te puede interesar

No es el software. No es el proceso. Eres tú. La incómoda verdad sobre el cambio organizacional

Cambiar herramientas es fácil. Cambiar personas es el verdadero reto. Antes de lanzar tu gran transformación digital, hay cosas que debes saber — y que probablemente nadie te ha dicho todavía.

Leer →

¡Adios becarios! Serán los primeros despedidos

La IA no destruye empleos de un jalón. Los va desmantelando tarea por tarea, y el primero en caer siempre es el que hacía las cosas más repetitivas. ¿Adivinas quién?

Leer →

De loro digital a asistente obediente: cómo se le enseña a un LLM a seguir instrucciones

Un LLM entrenado solo con texto de internet responde preguntas con más preguntas. Así funciona la técnica que lo corrigió.

Leer →Comparte este artículo